В течение шести дней — с 6 по 12 мая 2026 года — официальные Linux-сборки популярного эмулятора Wii U Cemu версии 2.6 были скомпрометированы. Вместо чистой программы пользователи скачивали вредоносное ПО, которое воровало пароли, ключи SSH, токены GitHub и учётные данные от облачных сервисов. Злоумышленникам удалось подменить бинарные файлы в официальном репозитории проекта на GitHub.

Под угрозой оказались пользователи, которые скачали и запустили:

- Cemu-2.6-x86_64.AppImage (переносимый пакет)

- cemu-2.6-ubuntu-22.04-x64.zip (архив для Ubuntu)

Важно: Flatpak-версия эмулятора, Windows и macOS-сборки не были затронуты атакой.

Cemu — это популярный эмулятор Nintendo Wii U, который позволяет запускать эксклюзивные игры, такие как The Legend of Zelda: Breath of the Wild, на персональных компьютерах. Проект был создан в 2015 году нидерландским разработчиком Exzap и изначально существовал только для Windows. Переломный момент наступил в 2022 году, когда Cemu открыл исходный код под лицензией MPL 2.0, что привлекло новых контрибьюторов и позволило портировать эмулятор на Linux и macOS. Сегодня Cemu написан на C++ и способен эмулировать не только основную консоль, но и GamePad, Pro Controller, а также поддерживает ввод с клавиатуры и геймпадов.

Подробности произошедшего:

- Вектор атаки: Атака произошла на уровне цепочки поставок (supply chain attack). Один из контрибьюторов проекта случайно запустил у себя скомпрометированный Python-пакет, что привело к краже его GitHub-токена доступа. Используя этот токен, злоумышленники автоматически перезаписали «чистые» файлы релиза на вредоносные.

- Целевая аудитория: Код нацелен в первую очередь на разработчиков и DevOps-инженеров. Вредонос крадёт данные для аутентификации в облачных провайдерах, системах контроля версий и CI/CD.

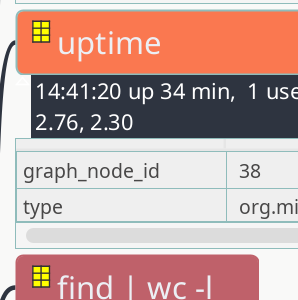

- Израильский «сюрприз»: Выявлен деструктивный модуль для израильских пользователей. Если по локали и часовому поясу система определяет, что находится в Израиле, существует вероятность 1 к 6, что проиграется громкая сирена и выполнится команда

rm -rf /, пытающаяся уничтожить все данные на диске. - Масштаб: По предварительным подсчётам, инфицированные файлы могли быть загружены почти 20 000 раз.

Что делать

- Сбросьте всё: Обязательно смените все важные пароли, отозвите и сгенерируйте заново SSH-ключи и токены GitHub, которые хранились в заражённой системе.

- Если вы запускали скомпрометированную версию, самый надёжный способ — переустановить операционную систему

- Отсутствие явных признаков заражения не гарантирует безопасность. Вредонос тихо крадёт данные, сейчас неизвестен полный объём его возможностей.

>>> omgubuntu