В опубликованном несколько часов назад корректирующем выпуске системы самодостаточных пакетов Flatpak 1.16.4, а также в экспериментальном выпуске 1.17.4, устранена уязвимость (CVE-2026-34078), позволяющая вредоносному или скомпрометированному приложению в формате Flatpak, обойти установленный режим sandbox-изоляции, получить доступ к файлам в основной системе и выполнить произвольный код вне режима изоляции. Проблеме присвоен критический уровень опасности (9.3 из 10).

Уязвимость присутствует в D-Bus сервисе flatpak-portal, обеспечивающем запуск «порталов», которые применяются для организации доступа к ресурсам основного окружения из изолированных приложений. Проблема вызвана тем, что сервис flatpak-portal позволяет приложению указывать в опции sandbox-expose файловые пути, которые из-за отсутствия должных проверок могут быть символическими ссылками, указывающими на произвольные части ФС.

Перед монтированием сервис раскрывает символическую ссылку и монтирует в sandbox-окружение путь, на который она указывает, что позволяет обойти изоляцию и получить доступ на чтение и запись к файлам хост-окружения. Для организации выполнения своего кода в системе, например, можно добавить автозапускаемый сценарий, такой как ~/.bashrc или ~/.profile, или изменить файл ~/.ssh/authorized_keys с ключами SSH.

Статус устранения уязвимости в дистрибутивах можно оценить на данных страницах (если страница недоступна, значит разработчики дистрибутива ещё не приступили к рассмотрению проблемы): Debian, Ubuntu, SUSE, RHEL, Gentoo, Arch, Fedora. В качестве обходного пути защиты можно отключить сервис flatpak-portal:

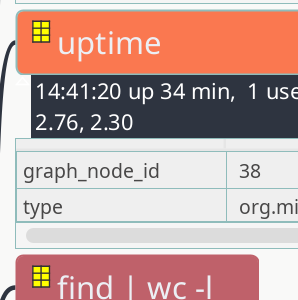

sudo systemctl --global mask flatpak-portal.service && systemctl --user stop flatpak-portal.service

Помимо критической уязвимости, в новом выпуске устранено ещё три проблемы с безопасностью:

- Возможность (CVE-2026-34079) удаления произвольного файла в файловой системе хост-системы. Проблема вызвана тем, что flatpak при очистке устаревшего кэша ld.so, не проверяет фактическое нахождение удаляемого файла в каталоге с кэшем.

- Возможность чтения произвольных файлов в контексте system-helper на системах с настроенным репозиторием образов OCI через манипуляции с символическими ссылками.

- Возможность вмешательства в обработку запросов на отмену загрузки приложений, позволяющего одному пользователю помешать другому пользователю остановить загрузку.