Консервативный американский институт утверждает, что ПО с открытым исходным кодом по своей природе менее безопасно, чем проприетарное программное обеспечение, и предостерегает правительство от его применения в сфере национальной безопасности.

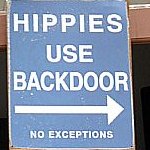

В документе Opening the Open Source Debate, который организация Alexis de Tocqueville Institution (ADTI) планирует опубликовать на предстоящей неделе, утверждается, что ПО с открытым исходным кодом открывает двери для хакеров и террористов. ╚Пытаясь перейти на 'open source', как рекомендуют некоторые группы, федеральное правительство облегчает задачу террористам, стремящимся взломать или вывести из строя компьютерные сети США╩, √ говорится в предварительно распространенном заявлении ADTI.

←

1

2

3

4

5

→

Ответ на:

комментарий

от anonymous

Ответ на:

комментарий

от anonymous

Ответ на:

комментарий

от anonymous

Ответ на:

комментарий

от anonymous

Ответ на:

комментарий

от Oleksiy

Ответ на:

комментарий

от anonymous

Ответ на:

комментарий

от anonymous

Ответ на:

комментарий

от anonymous

Ответ на:

комментарий

от anonymous

Ответ на:

комментарий

от Korwin

Ответ на:

комментарий

от Zulu

Ответ на:

комментарий

от anonymous

Ответ на:

комментарий

от anonymous

Ответ на:

комментарий

от Korwin

Вы не можете добавлять комментарии в эту тему. Тема перемещена в архив.

Похожие темы

- Форум Кто и по каким правилам модерирует Open-source угрожает безопасности США? (2002)

- Новости Лицензия GPL угрожает национальной безопасности США (2002)

- Новости Патенты Microsoft могут угрожать движению open source (2001)

- Новости Безопасность open source в глазах бизнеса (2009)

- Форум Безопасна ли покупка open source software? (2004)

- Форум Open source Cola & Open source Beer (2014)

- Новости Базы данных, безопасность, хранение — будущее open-source (2004)

- Форум [журнализм] Израильские ракеты тоже угрожают США (2010)

- Форум Open Source Бразуер? (2022)

- Форум Open-source автомобили (2017)