Захожу на хост через спец. порт (не важно что там), ввожу в строке адреса: http://192.168.1.40:587

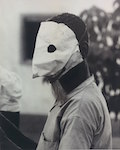

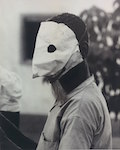

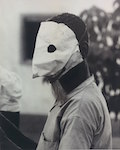

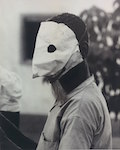

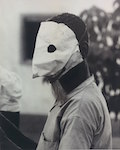

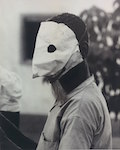

получаю это: http://i.imgur.com/ZjZ32cR.png

Я, конечно, могу закинуть в исключения firefox (через редактирование файлов, ага), но это вообще нормально? С каких пор такая ахинея?

←

1

2

3

4

→

Ответ на:

комментарий

от CYB3R

Ответ на:

комментарий

от CYB3R

Ответ на:

комментарий

от CYB3R

Ответ на:

комментарий

от TEX

Ответ на:

комментарий

от fornlr

Ответ на:

комментарий

от fornlr

Ответ на:

комментарий

от Deleted

Ответ на:

комментарий

от CYB3R

Ответ на:

комментарий

от xfilx

Ответ на:

комментарий

от cvs-255

Ответ на:

комментарий

от fero

Ответ на:

комментарий

от CYB3R

Ответ на:

комментарий

от Hope

Ответ на:

комментарий

от devl547

Ответ на:

комментарий

от dhameoelin

Ответ на:

комментарий

от minakov

Ответ на:

комментарий

от mono

Ответ на:

комментарий

от reprimand

Ответ на:

комментарий

от stevejobs

Ответ на:

комментарий

от mono

Ответ на:

комментарий

от mono

Ответ на:

комментарий

от reprimand

Ответ на:

комментарий

от devl547

Ответ на:

комментарий

от vurdalak

Ответ на:

комментарий

от mono

Ответ на:

комментарий

от mono

Ответ на:

комментарий

от vurdalak

Ответ на:

комментарий

от thesis

Ответ на:

комментарий

от devl547

Ответ на:

комментарий

от vurdalak

Ответ на:

комментарий

от vurdalak

Ответ на:

комментарий

от mono

Ответ на:

комментарий

от devl547

Ответ на:

комментарий

от mono

Ответ на:

комментарий

от devl547

Ответ на:

комментарий

от mono

Ответ на:

комментарий

от stevejobs

Ответ на:

комментарий

от anonymous_sama

Ответ на:

комментарий

от mono

Ответ на:

комментарий

от devl547

Ответ на:

комментарий

от mono

Ответ на:

комментарий

от reprimand

Вы не можете добавлять комментарии в эту тему. Тема перемещена в архив.

Похожие темы

- Форум Kubuntu + chromium + youtube (2020)

- Форум Проброс портов SSH (2018)

- Форум Удаленная печать (2007)

- Форум Печать и CUPS (2005)

- Форум FireFox Developer Edition HTTPS с самописным сертификатом (2018)

- Форум opensuse проблемы с интернетом или... (2007)

- Форум [DEBIAN][XFCE] Падает pppoe, примерно через минуту. (2011)

- Форум mc выбрасывает изменения при редактировании файлов на Shell link файловой системе (2017)

- Форум Хипстерские технологии на марше (2018)

- Форум постоянная загрузка cpu ~10% (2004)