Здравствуйте.

На сервере Debian обнаружил нагрузку на жёсткие диски.

программа atop показала частое обращение к hdd

DSK | sda | busy 91% | read 212 | write 647 | avio 10 ms |

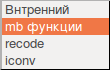

а вот командой iowait видно что больше всего нагружает винты, и это: - [jbd2/md2-8] - sendmail

В какую сторону двигаться дальше пока винты не протёрлись до дыр? Есть также показатели мониторинга от munin.

p.s. Простите если я криво задал вопрос, на подобных форумах я в первые и мой уронь знаний в этом низок. Скрины прицепить не смог.